5 riesgos de ciberseguridad para las empresas

¿Es tu propia empresa tu mayor amenaza? Descubre los 5 riesgos digitales internos más críticos: fugas de datos, errores humanos y el modelo Zero Trust.

Un riesgo digital interno se define como cualquier vulnerabilidad o amenaza a la seguridad de la información que se origina dentro de los límites de la organización, ya sea por colaboradores, socios comerciales o contratistas. A diferencia de los ataques externos, estos incidentes aprovechan la confianza y el acceso legítimo a los sistemas, lo que los hace extremadamente difíciles de detectar y potencialmente más destructivos.

¿Qué aprenderás en este artículo?

- Vulnerabilidades de origen humano

- Impacto del acceso privilegiado

- Fuga de datos intencional

- Riesgos de dispositivos desprotegidos

- Cultura de confianza cero

Introducción

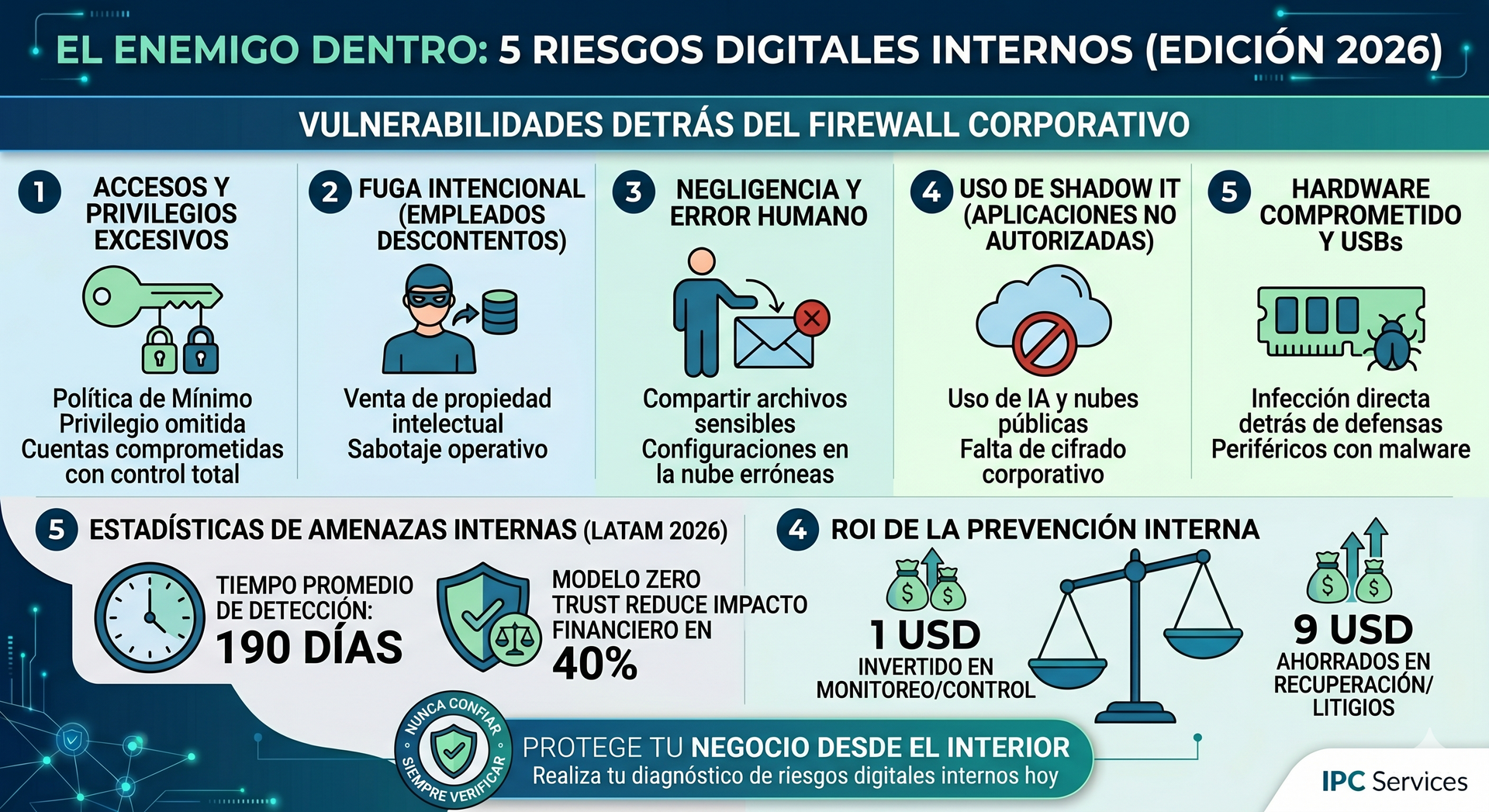

En 2026, el perímetro de seguridad tradicional ha desaparecido. Las organizaciones suelen invertir fortunas en protegerse de hackers externos, pero olvidan que las amenazas internas, ya sean accidentales o malintencionadas, representan el 60% de las brechas de seguridad actuales, exigiendo una mirada introspectiva hacia sus propios procesos y colaboradores.

Riesgo 1: el acceso excesivo y los privilegios mal gestionados

Uno de los mayores riesgos internos es otorgar privilegios de administrador a usuarios que no los necesitan para sus labores diarias. En 2026, la falta de una política de "mínimo privilegio" permite que una sola cuenta comprometida por un error humano tenga acceso total a la base de datos.

Cuando un empleado posee permisos ilimitados,

cualquier descuido técnico se magnifica exponencialmente. La capacidad de borrar registros críticos, modificar configuraciones de red o exportar listas de clientes sin supervisión crea un punto de falla único que los atacantes internos aprovechan para sabotear la operación sin ser detectados.

Riesgo 2: La fuga de información por empleados descontentos

El riesgo de un "insider malicioso" ha crecido significativamente debido a la inestabilidad laboral global. Un empleado que planea renunciar o que se siente agraviado puede exfiltrar propiedad intelectual, secretos comerciales o datos de nómina para venderlos a la competencia o usarlos como represalia personal.

A diferencia de un hacker externo, el empleado malintencionado conoce perfectamente dónde se almacena la información más valiosa. Al tener credenciales legítimas, sus acciones pueden pasar desapercibidas para los sistemas de detección tradicionales, lo que subraya la necesidad de implementar herramientas de monitoreo de comportamiento del usuario.

Riesgo 3: La negligencia y el error humano accidental

No todos los riesgos internos son malintencionados; de hecho, la mayoría son accidentes causados por la falta de procesos claros. Un empleado que envía un archivo confidencial al destinatario equivocado o que descarga un archivo adjunto sospechoso puede comprometer toda la red corporativa en un instante.

La fatiga y el exceso de confianza llevan a los colaboradores a saltarse protocolos de seguridad para ahorrar tiempo. En 2026, una simple distracción al configurar un servicio en la nube puede dejar expuestos millones de registros, demostrando que el descuido operativo es tan peligroso como un ataque externo.

Riesgo 4: El peligro del Shadow IT y aplicaciones no autorizadas

El uso de herramientas digitales no supervisadas por el departamento de sistemas, conocido como Shadow IT, es un foco de infección masivo. Cuando los empleados utilizan sus propios servicios de almacenamiento o plataformas de inteligencia artificial para agilizar su trabajo, la empresa pierde el control sobre sus datos.

Estas aplicaciones externas suelen carecer de los estándares de cifrado necesarios para proteger la información institucional. Al procesar datos sensibles en entornos públicos, la organización queda vulnerable a filtraciones que no pueden ser rastreadas ni mitigadas por los controles internos de seguridad, aumentando el riesgo de sanciones legales.

Riesgo 5: Dispositivos extraíbles y hardware comprometido

A pesar de la digitalización en la nube, el uso de periféricos físicos sigue siendo una de las brechas más difíciles de monitorear en 2026. Un dispositivo malicioso introducido en la red local puede saltarse las defensas perimetrales más costosas, ya que la amenaza se origina desde dentro del firewall corporativo.

- Memorias USB "perdidas": El uso de dispositivos encontrados en áreas comunes o eventos sigue siendo un vector eficaz para instalar malware de ejecución automática.

- Discos externos sin cifrar: La pérdida o robo de unidades de respaldo físicas que contienen bases de datos completas sin protección de contraseña o cifrado.

- Carga de dispositivos personales: Conectar teléfonos móviles a puertos USB de estaciones de trabajo, lo que permite la transferencia involuntaria de archivos infectados o exfiltración de datos.

- Hardware de terceros comprometido: Teclados o ratones modificados que actúan como "keyloggers" para capturar credenciales de administradores y contraseñas bancarias de forma silenciosa.

Checklist: Evaluación de tu blindaje interno

Para mitigar estos riesgos de forma efectiva, asegúrate de que tu organización cuente con los siguientes controles de seguridad implementados y actualizados:

- [ ] Bloqueo de puertos físicos: Desactivación de puertos USB innecesarios en estaciones de trabajo críticas.

- [ ] Cifrado de punto final: Obligatoriedad de cifrar cualquier unidad de almacenamiento externo antes de su uso.

- [ ] Soluciones DLP (Data Loss Prevention): Herramientas que bloquean la copia de archivos sensibles hacia medios extraíbles.

- [ ]

Políticas de higiene digital: Protocolos claros que prohíban la conexión de hardware personal a la infraestructura de la empresa.

Conclusión

La ciberseguridad moderna debe equilibrar la protección externa con una vigilancia interna constante y ética. Al abordar estos cinco riesgos, las empresas no solo protegen sus bits y bytes, sino que salvaguardan el activo más valioso de cualquier organización: la confianza y la integridad de sus procesos.

¿Conoces quién tiene acceso a tu información crítica?

No dejes la seguridad de tu empresa al azar o a la buena voluntad. En

IPC Services, te ayudamos a implementar estrategias de control de acceso y monitoreo para neutralizar amenazas internas antes de que causen daños. Realiza tu diagnóstico de riesgos hoy mismo.