Gestión de vulnerabilidades: cómo anticipar y evitar ciberamenazas

Aprende a identificar y cerrar brechas críticas en tu red. Descubre cómo la gestión de vulnerabilidades protege tu PyME de ciberataques.

La gestión de vulnerabilidades es el proceso estratégico de identificar, evaluar y corregir fallos en tus sistemas antes de que los atacantes los exploten. Al gestionar estas brechas de forma proactiva, garantizas la seguridad de tus activos digitales y aseguras que tu operación nunca se detenga por amenazas evitables.

¿Qué aprenderás?

- ¿Qué es la gestión de vulnerabilidades y por qué es vital para tu empresa?

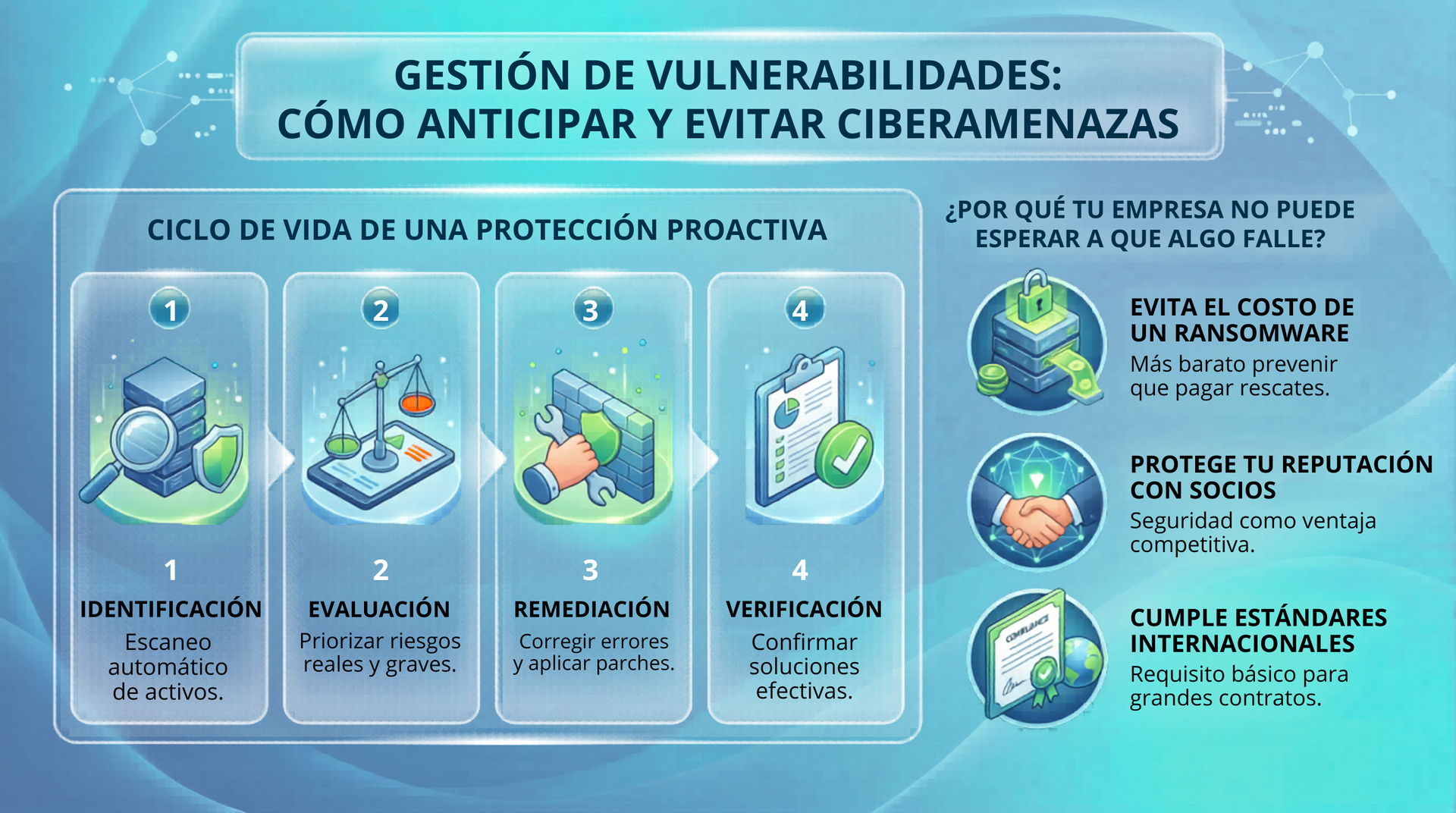

- El ciclo de vida de una protección proactiva.

- Diferencias clave: Escaneo vs. Gestión de vulnerabilidades.

- Beneficios de mantener tus sistemas libres de brechas

Introducción

Como dueño de un negocio o una empresa, entiendes perfectamente el valor del mantenimiento preventivo. No esperas a que el motor de un vehículo se funda para cambiarle el aceite, ni aguardas a que una máquina falle para revisar sus piezas. En el mundo digital, la lógica es la misma.

Tu infraestructura tecnológica —servidores, computadoras y redes— tiene "puntos débiles" llamados vulnerabilidades. Si no los detectas y reparas a tiempo, estás dejando las llaves de tu empresa puestas para cualquier intruso. La gestión de vulnerabilidades no es una estrategia aislada; se trata de una medida que evita paros operativos costosos y protege el esfuerzo de años de trabajo.

¿Qué es la gestión de vulnerabilidades?

En términos empresariales, es el proceso continuo de auditar tus sistemas para encontrar errores de configuración o fallos de software que podrían ser usados para robar información o secuestrar tus datos (ransomware). A diferencia de una reparación de emergencia, la gestión de vulnerabilidades busca adelantarse al problema, permitiéndote tener el control total de quién y cómo puede interactuar con tu tecnología.

El ciclo de vida de una gestión efectiva

Paso 1: Identificación y escaneo de activos

No puedes proteger lo que no conoces. El primer paso es realizar un inventario automático de todos tus equipos y programas para detectar cuáles presentan debilidades conocidas.

Paso 2: Evaluación y priorización de riesgos

Todos los fallos son importantes, pero no todos son igual de peligrosos. En esta etapa, analizamos qué vulnerabilidades representan un riesgo a largo plazo para tu operación y cuáles deben atenderse de inmediato para evitar un impacto severo.

Paso 3: Remediación y aplicación de parches

Aquí es donde se "cierra la puerta". Aplicamos las actualizaciones y parches de seguridad necesarios para corregir los errores detectados, fortaleciendo tus sistemas contra ataques específicos.

Paso 4: Verificación y reporte de resultados

Finalmente, confirmamos que las correcciones funcionan y te entregamos un reporte claro. Esto te da la tranquilidad de saber exactamente qué tan protegida está tu empresa hoy.

¿Por qué tu empresa no puede esperar a que algo falle?

Evita el costo de un ataque de ransomware

Un ataque de secuestro de datos suele entrar por una vulnerabilidad que nadie se molestó en cerrar. Gestionar estas brechas es infinitamente más barato que pagar un rescate o reconstruir toda tu base de datos desde cero.

Protección de la reputación ante clientes y socios

Tus clientes confían en que sus datos están seguros contigo. Una empresa que gestiona sus vulnerabilidades proyecta profesionalismo y seriedad, convirtiendo la seguridad en una ventaja competitiva para ganar contratos más grandes.

Cumplimiento de estándares internacionales

Si buscas certificaciones o trabajar con empresas globales, la gestión de vulnerabilidades es un requisito básico. Te ayuda a cumplir con normativas de protección de datos y estándares de calidad técnica.

Conclusión

Tener una infraestructura tecnológica moderna es solo la mitad del camino; la otra mitad es asegurar que esa tecnología no se convierta en tu mayor riesgo. La gestión de vulnerabilidades te devuelve el mando de tu empresa, eliminando la incertidumbre y permitiéndote invertir tu presupuesto en crecimiento, no en resolver problemas.

Preguntas Frecuentes (FAQ)

¿Qué es una vulnerabilidad de "día cero"?

Es un fallo recién descubierto que aún no tiene una solución oficial del fabricante. La gestión proactiva ayuda a mitigar el riesgo mientras llega la reparación definitiva.

¿Este proceso afecta la velocidad de mis sistemas?

No. Las herramientas de escaneo y gestión actuales están diseñadas para trabajar en segundo plano sin interrumpir la jornada laboral de tus empleados.

¿Cada cuánto tiempo se debe realizar este proceso?

La ciberseguridad no es un evento de una sola vez. Lo ideal es realizar escaneos mensuales y una gestión profunda de forma trimestral o ante cambios importantes en tu red.

¿Sabes cuántas puertas abiertas tiene tu red en este momento? No dejes la seguridad de tu patrimonio al azar. En IPC nos encargamos de identificar y cerrar las brechas de tu infraestructura con un plan de gestión de vulnerabilidades diseñado para tu PyME.

Contáctanos hoy y solicita un diagnóstico de vulnerabilidades para que nada detenga tu crecimiento.